En los últimos dos años, palabras como "bots", "botnets" y "trolls" han formado parte de los debates sobre las redes sociales y su impacto sobre la democracia. Sin embargo, las categorías a las que pertenecen las cuentas maliciosas suelen ser confundidas, lo que desordena el debate tanto en la forma como en el contenido.

En este artículo exploraremos algunas de las definiciones y metodologías de trabajo utilizadas por DFRLab para identificar, exponer y explicar la desinformación online.

¿Qué es un bot?

Un bot es una cuenta automatizada de redes sociales, administrada por un algoritmo, y no por una persona real. En otras palabras, un bot está diseñado para hacer publicaciones sin intervención humana. El Laboratorio de Investigación Forense Digital (DFRLab) ha elaborado una lista con 12 indicadores que ayudan a identificar un bot, en la que los tres indicadores clave son el anonimato, los altos niveles de actividad y la amplificación de determinados usuarios, temas o hashtags.

Si una cuenta escribe publicaciones individuales, y comenta, responde o se involucra con las publicaciones de otros usuarios, no puede ser clasificada como bot.

A los bots se los encuentra especialmente en Twitter y otras redes sociales que permiten a los usuarios crear múltiples cuentas.

¿Hay forma de saber si una cuenta es o no un bot?

La forma más fácil de verificar si una cuenta es o no un bot es mirar los tweets que ha publicado. Eso puede hacerse con una función de búsqueda simple en la barra de búsqueda de Twitter.

De: usuario

Si los tweets que resultan de la búsqueda son auténticos, es altamente improbable que la cuenta en cuestión sea un bot.

¿Qué diferencia hay entre un troll y un bot?

Un troll es una persona que inicia intencionalmente un conflicto online u ofende a otros usuarios para distraer y sembrar divisiones mediante la publicación de declaraciones incendiarias o fuera de tema en una comunidad digital o red social. Su objetivo es provocar en otros una respuesta emocional y descarrilar los debates.

Un troll es diferente de un bot porque un troll es un usuario real, mientras que los bots son automáticos. Los dos tipos de cuentas son mutuamente excluyentes.

El trolling, sin embargo, no se limita a los trolls. DFRLab ha observado que los trolls usan bots para amplificar algunos de sus mensajes. Por ejemplo, en agosto de 2017, las cuentas de trolls amplificadas por bots atacaron al DFRLab después de un artículo sobre las protestas en Charlottesville. En este sentido, los bots pueden y han sido utilizados para fines de trolling.

Diagrama de Euler que representa la ausencia de superposición entre cuentas bot y troll.

¿Qué es una botnet o red de bots?

Una botnet es una red de cuentas bot administradas por el mismo individuo o grupo. Quienes administran botnets –que requieren aportes humanos originales antes de ser desplegadas–, son conocidos, en inglés, como bot herders o shepherds. Los bots están diseñados para fabricar un engagement que hace que en el tema en el que se involucran las botnets parezca que haya más usuarios "reales" de los que realmente hay. En las plataformas de redes sociales, el engagement genera más interacción, por lo que una botnet exitosa logra que el tema en el que se involucra le llegue a más usuarios reales.

¿Qué hacen las botnets?

El objetivo de una botnet es hacer que un hashtag, un usuario o una palabra clave parezcan más comentados (de manera positiva o negativa) o populares de lo que realmente son. Los bots se dirigen a los algoritmos de las redes sociales para influir en la sección de tendencias, lo que a su vez expone a usuarios desprevenidos a conversaciones amplificadas por robots.

Las botnets rara vez interpelan a usuarios humanos y, cuando lo hacen, se trata de spam u acoso general, no para intentar activamente cambiar su opinión.

¿Cómo se reconoce una botnet?

A la luz de la purga de bots que hizo Twitter y la metodología de detección mejorada, los bot herders se han vuelto más cuidadosos, logrando que los bots individuales sean más difíciles de detectar. Una alternativa para identificar bots individuales es analizar los patrones de botnets grandes para confirmar que sus cuentas individuales son, en efecto, bots.

DFRLab elaboró una lista de seis indicadores que ayudan a identificar una red de bots. Si te topas con una red de cuentas que sospechas que podría ser parte de una botnet, presta atención a los ítems que te presentamos a continuación.

Ten en cuenta, sin embargo, que un indicador no es suficiente para concluir que las cuentas sospechosas son parte de una botnet. Dichas afirmaciones deben estar respaldadas por al menos tres indicadores.

1. Patrón discursivo

Los bots ejecutados por un algoritmo están programados para usar el mismo patrón discursivo. Si te topas con varias cuentas que utilizan exactamente el mismo patrón, por ejemplo, twitteando noticias cuyo titular es el texto del tweet, es probable que sean ejecutadas con el mismo algoritmo.

Antes de las elecciones en Malasia, DFRLab encontró 22.000 bots que usaban el mismo patrón discursivo. Cada bot usó dos hashtags dirigidos a la coalición de la oposición y también etiquetó entre 13 y 16 usuarios reales para alentarlos a involucrarse en la conversación.

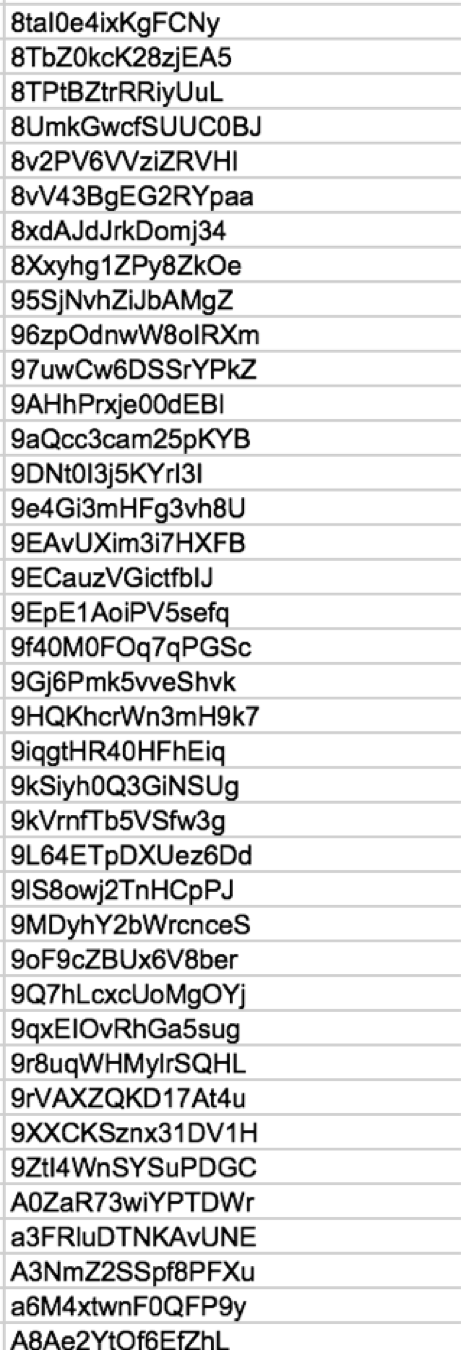

Datos sin procesar de los tweets publicados por cuentas bot antes de las elecciones en Malasia (Fuente: Sysomos).

2. Publicaciones idénticas

Otro indicador de botnet es la publicación idéntica. Debido a que la mayoría de los bots son programas de computadora muy simples, son incapaces de producir contenido auténtico. Como resultado, la mayoría de los bots tuitean exactamente lo mismo.

El análisis de DFRLab de una campaña de Twitter que instó a cancelar un concurso de caricaturas islamófobas en los Países Bajos reveló docenas de cuentas que publicaron tweets idénticos.

https://gph.is/2zx1tZP

Aunque las cuentas individuales eran demasiado nuevas para tener indicadores claros de bot, su comportamiento grupal reveló que probablemente formaban parte de la misma botnet.

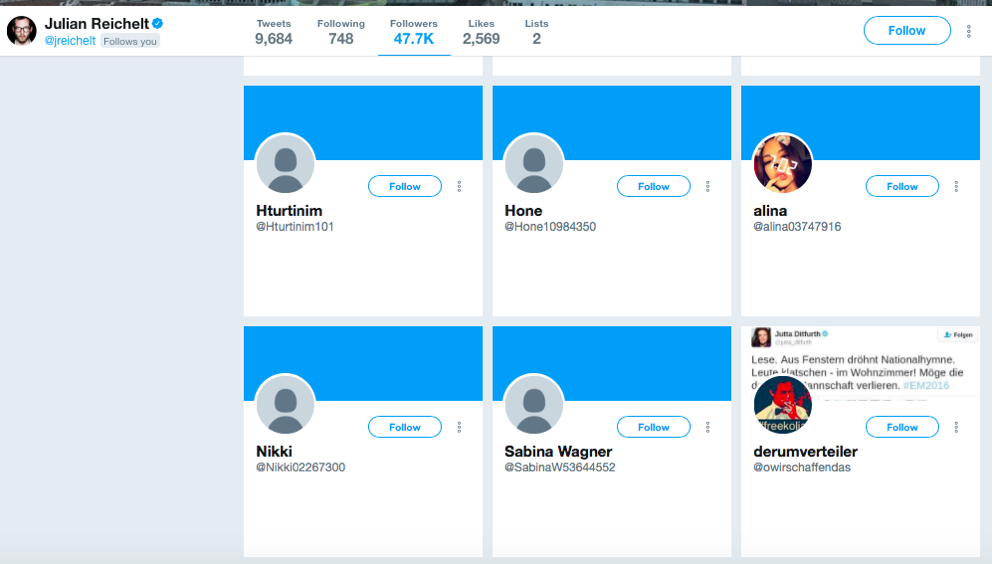

3. Patrones en el alias o usuario

Otra forma de identificar botnets grandes es mirar los patrones del alias o nombre de usuario de las cuentas sospechosas. Los creadores de bots suelen utilizar el mismo patrón cuando nombran sus bots.

Por ejemplo, en enero de 2018, DFRLab encontró una posible botnet, en la cual cada bot tenía un número de ocho dígitos al final de su alias.

(Fuente: Twitter / @jreichelt / enlace archivado)

Otra pista son los alias alfanuméricos sistemáticos. Todos los bots de la botnet que DFRLab descubrió antes de las elecciones en Malasia usaban identificadores alfanuméricos de 15 símbolos.

Captura de pantalla de las cuentas de Twitter que utilizaron los hashtags #SayNOtoPH y #KalahkanPakatan antes de las elecciones en Malasia (Fuente: Sysomos).

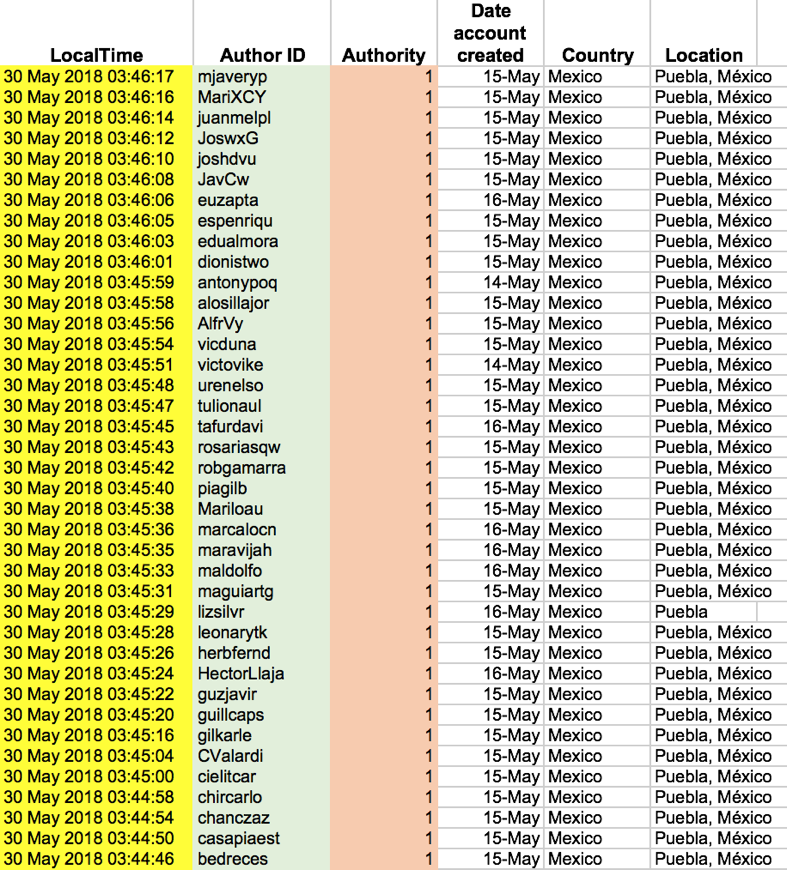

4. Fecha y hora de creación

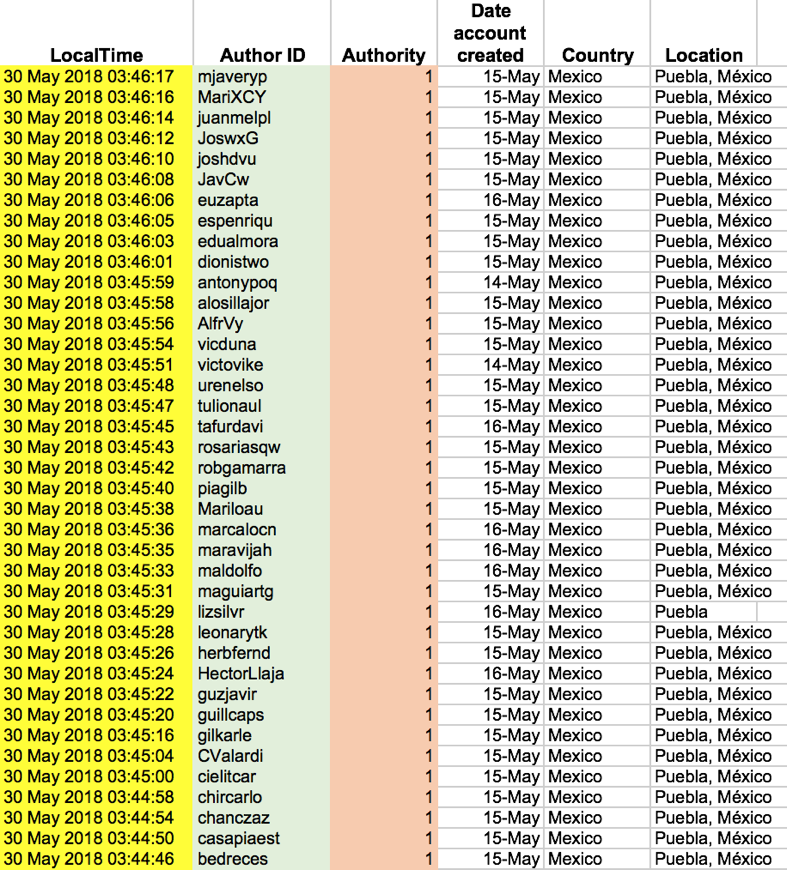

Los bots que pertenecen a la misma botnet tienden a compartir una fecha similar de creación. Si te encuentras con docenas de cuentas creadas el mismo día o en el transcurso de la misma semana, es un indicador de que podrían ser parte de la misma red de bots.

Datos sin procesar que muestran la fecha de creación de las cuentas de Twitter que amplificaron a los candidatos del PRI en el estado de Puebla, México (Fuente: Sysomos).

5. Actividad idéntica en Twitter

Otro identificador de botnets es la actividad idéntica. Si varias cuentas realizan exactamente las mismas tareas o se involucran de la misma manera en Twitter, es probable que formen parte de la misma red de bots.

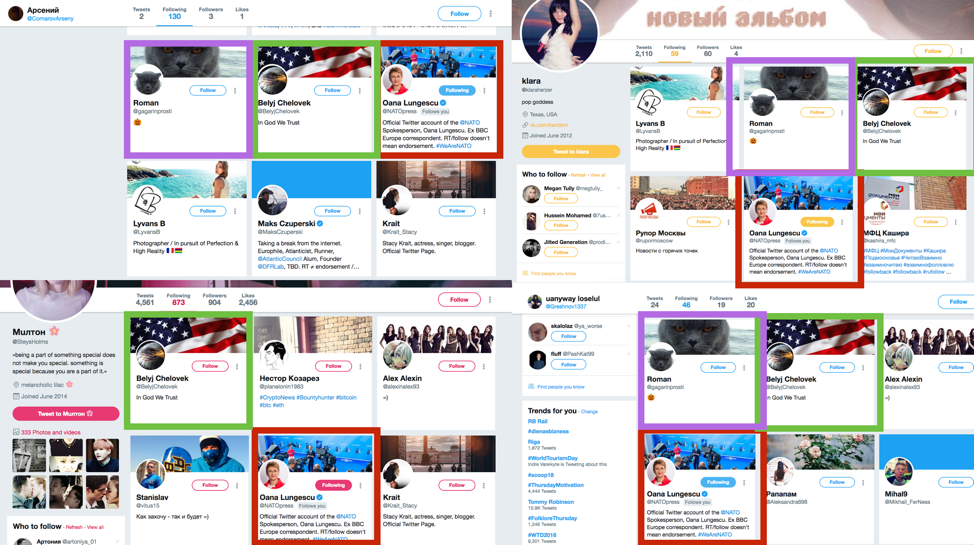

Por ejemplo, la botnet que atacó a DFRLab en agosto de 2017 había seguido masivamente a tres cuentas aparentemente inconexas: la portavoz de la OTAN Oana Lungescu, el presunto bot-herder (@belyjchelovek), y una cuenta con un gato como imagen de perfil (@ gagarinprosti).

La botnet que atacó a DFRLab siguió a las mismas cuentas (Fuente: Twitter).

Dicha actividad única –seguir a los mismos usuarios no relacionados en un orden similar–, no puede ser una mera coincidencia cuando se realiza mediante varias cuentas no conectadas y, por lo tanto, sirve como un indicador de una fuerte red de bots.

6. Ubicación

Un indicador final, que es especialmente común entre las botnets relacionadas con la política, es la ubicación compartida de muchas cuentas sospechosas. Los bot herders políticos tienden a usar la ubicación en la que se está postulando el candidato o el partido que promueven para intentar volverlo tendencia en ese distrito electoral en particular.

Por ejemplo, antes de las elecciones en México, una botnet que promovía a dos candidatos del PRI en el estado de Puebla usó a Puebla como locación.

Datos sin procesar que muestran la ubicación de los bots de Twitter que amplificaron a los candidatos del partido PRI en el estado de Puebla (Fuente: Sysomos).

Esto se hizo seguramente para que los usuarios reales de Twitter de Puebla vieran los tweets y publicaciones amplificados por bot.

¿Todos los bots son bots políticos?

No, la mayoría de los bots son cuentas comerciales, lo que significa que están administrados por grupos e individuos que amplifican el contenido que se les paga por promocionar. Se pueden contratar bots comerciales para promover contenido político.

Los bots políticos, por otro lado, se crean con el único propósito de amplificar el contenido político de un partido, candidato, grupo de interés o punto de vista en particular. DFRLab encontró varias botnets políticas que promocionaban a los candidatos del PRI en el estado de Puebla antes de las elecciones mexicanas.

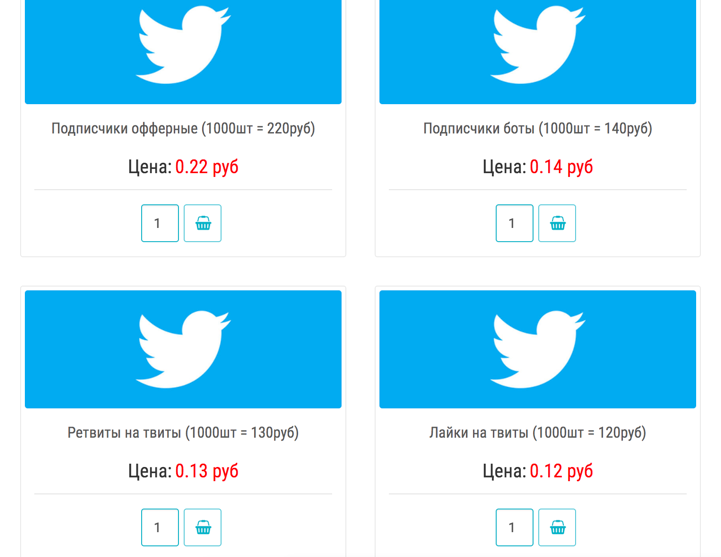

¿Todos los bots rusos están afiliados al estado ruso?

No, muchas redes de bots que tienen nombres o nombres de usuario en ruso/cirílico están a cargo de emprendedores rusos que buscan ganarse la vida online. Hay muchas compañías e individuos que venden abiertamente suscriptores y seguidores de Twitter, Facebook y YouTube, retweets y acciones en la Internet rusa. Aunque sus servicios son muy baratos (US$3 por 1.000 seguidores), un herder de bots con 1.000 bots podría ganar más de US$33 por día al seguir a 10 usuarios diariamente. Significa que podría ganar US$900 al mes haciendo eso, lo que es dos veces más alto que un salario promedio en Rusia.

Traducción del ruso: 1.000 seguidores por RUB220 (US$3,34), 1.000 retweets por RUB130 (US$1,97), 1.000 me gusta por RUB120 (US$1,82) (Fuente: Doctosmm.com).

Por ejemplo, DFRLab observó botnets comerciales de Rusia que amplificaban contenido político en todo el mundo. Antes de las elecciones de México encontramos también una red de bots que amplificaba al Partido Verde de ese país. Estos bots, sin embargo, no eran políticos y amplificaban una variedad de cuentas distintas, que iban desde una mascota japonesa hasta el CEO de una agencia de seguros.

Conclusión

Los bots, botnets y trolls son fáciles de distinguir e identificar con la metodología y las herramientas adecuadas. Sin embargo, lo único que se debe recordar es que la cuenta no puede considerarse un bot o un troll hasta que se demuestre meticulosamente lo contrario.

Este post fue publicado originalmente por el Atlantic Council's Digital Forensic Research Lab (DFRLab) y es reproducido en IJNet con permiso.

Donara Barojan es asociado de investigación forense digital en DFRLab.

Imagen con licencia Creative Commons en Pixabay, vía mohamed_hassan.